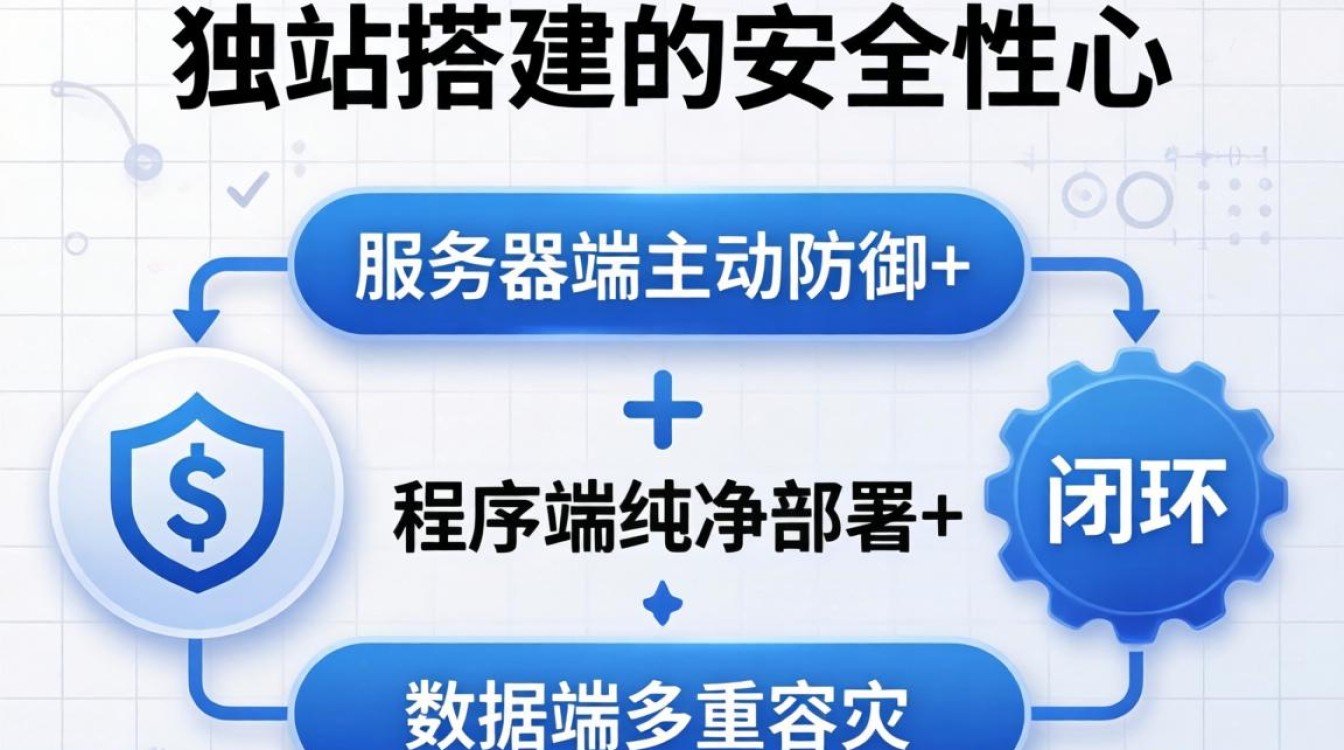

独立站搭建的安全性核心在于构建“服务器端主动防御+程序端纯净部署+数据端多重容灾”的闭环体系,而非单纯依赖SSL证书或安全插件,真正的高手在建站之初,就将安全架构融入底层逻辑,通过隔离风险、最小化权限、实时监控,将黑客攻击成本提升至其无法承受的阈值,从而确保独立站的生存与数据安全。

服务器端主动防御:构建第一道钢铁防线

大多数卖家的安全隐患源于服务器底层的配置不当,实战经验表明,共享主机是独立站安全重灾区,必须选用独立VPS或云服务器。

- 彻底摒弃密码登录: 所有的服务器登录必须强制使用SSH密钥对,禁用PasswordAuthentication,这能阻断99%的暴力破解攻击。

- 部署Web应用防火墙(WAF): 在源站前架设Cloudflare或类似CDN服务,这不仅能隐藏服务器真实IP,防止DDoS攻击,还能通过WAF规则拦截SQL注入、XSS跨站脚本等常见威胁,实战中,开启“Under Attack Mode”模式可有效应对突发流量攻击。

- 端口最小化原则: 关闭所有非必要端口,仅开放80(HTTP)、443(HTTPS)及修改后的SSH端口,使用UFW(Uncomplicated Firewall)工具,设置白名单,仅允许特定IP访问后台管理入口。

程序端纯净部署:从源头杜绝后门

在探讨独立站怎么搭建安全 高手教程实战经验分享时,程序代码的纯净度往往被忽视,很多被黑的独立站,源头都是使用了破解主题或来路不明的插件。

- 拒绝“破解版”诱惑: 必须从WordPress官方库或ThemeForest等正规渠道购买并下载主题与插件,破解版主题通常包含隐藏的Webshell后门,黑客可随时接管网站。

- 文件权限铁律: 严格遵循Linux文件权限规范,目录权限设为755,文件权限设为644,关键配置文件(如wp-config.php)权限应设为400或440,禁止外界读取数据库密码等敏感信息。

- 禁用文件编辑器: 在配置文件中添加

define('DISALLOW_FILE_EDIT', true);,禁用后台主题和插件编辑功能,一旦管理员账号泄露,黑客无法通过后台直接修改核心代码植入木马。 - 自动化更新机制: 启用插件和核心系统的次要更新自动安装,大量攻击利用的是已知漏洞,而厂商补丁往往发布及时,自动化更新能将“零日漏洞”风险降至最低。

数据端多重容灾:最后的救命稻草

没有绝对安全的系统,只有无法丢失的数据,高手与新手最大的区别在于对灾难恢复的准备。

- 异地备份策略: 不要将备份文件存放在同一台服务器上,使用UpdraftPlus或Rclone等工具,定时将数据库和文件增量备份至AWS S3、Google Drive或Dropbox等异地云存储。

- 保留多版本快照: 攻击往往是潜伏性的,如勒索病毒可能在系统中潜伏数周才发作,备份策略必须保留至少30天内的多个版本,确保能回滚到未被感染的“干净”时间点。

- 数据库前缀修改: 安装建站程序时,务必修改默认的数据库表前缀(如WordPress默认的

wp_改为随机字符串x7k9_),这能有效防止SQL注入攻击中的批量猜解操作。

运维监控与权限管理:人为漏洞的封堵

安全不仅是技术问题,更是管理问题,在独立站怎么搭建安全 高手教程实战经验分享的实战中,人为失误导致的数据泄露占比极高。

- 强制双因素认证(2FA): 无论后台登录还是服务器面板,必须开启2FA,使用Google Authenticator或YubiKey硬件密钥,即使密码泄露,黑客也无法通过验证。

- 管理员账号隔离: 禁止使用“admin”作为用户名,创建一个拥有最高权限的超级管理员账号用于维护,日常运营使用“编辑”或“作者”权限的账号,实现权限最小化。

- 部署文件完整性监控(FIM): 安装如Wordfence或Sucuri等安全插件,开启文件变动扫描,一旦核心文件被篡改或新增可疑文件,系统立即发送邮件警报,将入侵扼杀在萌芽阶段。

相关问答

问:独立站安装了SSL证书就绝对安全了吗? 答:不是,SSL证书仅加密传输数据,防止传输过程中被窃听,但无法防止服务器被入侵或网站程序存在漏洞,黑客仍可通过SQL注入、跨站脚本攻击或暴力破解后台密码攻破网站,SSL只是安全的基础配置,而非全部。

问:如果独立站已经被黑客挂马,应该如何紧急处理? 答:立即执行以下步骤:第一,修改数据库密码及所有管理员账号密码;第二,将网站切换至维护模式;第三,使用专业安全插件进行全站扫描查杀木马;第四,如果无法彻底清除,立即使用最近的“干净”备份进行回滚,并升级所有插件版本;第五,检查服务器日志,分析入侵路径并修补漏洞。

安全是一场持久战,没有一劳永逸的解决方案,以上这套实战方案,是经过无数次攻防演练验证的“避坑指南”,如果你在搭建过程中遇到过更棘手的安全问题,或者有独到的防御技巧,欢迎在评论区分享交流。